Se trata de una operación coordinada por Europol contra la organización Ragnar Locker, especializada en la extorsión a empresas a través del ransonware

Hay un tercer detenido en Letonia. Además, los investigadores han desmantelado la infraestructura del malware en Países Bajos, Alemania y Suecia

La Guardia Civil ha detenido en Alicante a dos ciberdelincuentes miembros del grupo Ragnar Locker, organización especializada en extorsionar mediante el secuestro de datos.

Se trata de una macroperación internacional en la que han participado once países, y que ha supuesto un golpe contra este grupo responsable de numerosos ataques contra estructuras críticas de todo el mundo.

Además de los dos detenidos en Torrevieja y Alicante, hay un tercer detenido en Letonia. La infraestructura del ransomware ha sido desmantelada en Países Bajos, Alemania y Suecia. Por otra parte, el sitio web de fuga de datos asociado en Tor ha sido desarticulado en Suecia.

El presunto creador de este popular programa de secuestro informático ha sido localizado en República Checa. Además, se han llevado a cabo varios registros en Ucrania.

La investigación ha sido dirigida por la Gendarmería Nacional francesa, junto con las autoridades policiales de la República Checa, Alemania, Italia, Japón, Letonia, los Países Bajos, España, Suecia, Ucrania y los Estados Unidos de América.

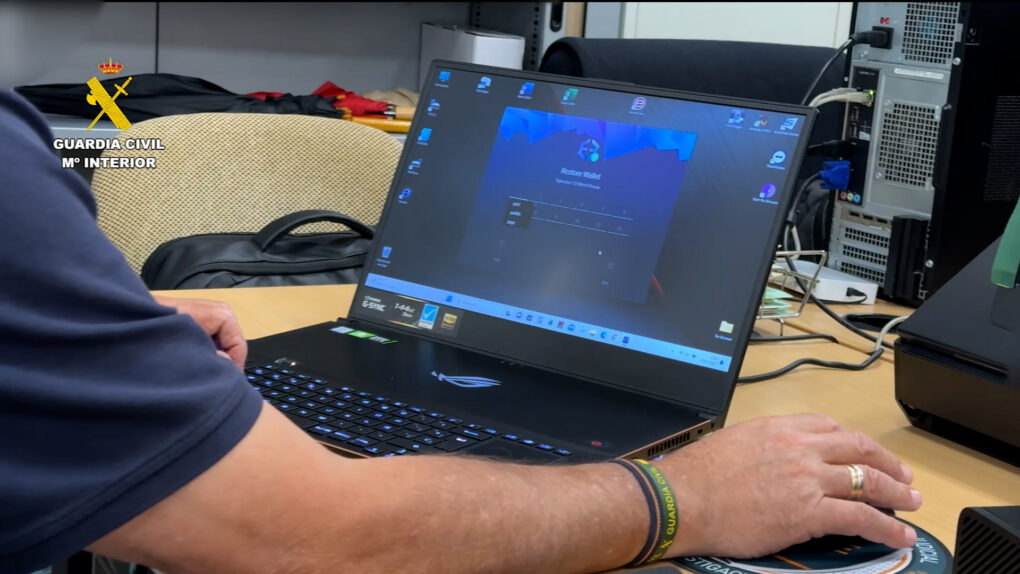

Durante los registros, además de la intervención de diferente material informático, la Guardia Civil ha logrado incautar hasta tres tipos distintos de criptomonedas: bitcoin (BTC), litecoin (LTC) y binance coin (BNB).

Secuestro y extorsión

El ransomware es una modalidad de malware en el que la información sensible contenida en los servidores de una empresa es cifrada, para pedir posteriormente el pago del rescate, generalmente exigido en criptomonedas, a cambio de la clave de descifrado para recuperar la información. A este grupo criminal, que operaba con un conocido “ransomware”, se le atribuyen ataques a grandes infraestructuras críticas, como fue el de la aerolínea nacional portuguesa o el de un hospital en Israel.

El modus operandi se caracterizaba por emplear una doble táctica de extorsión, exigiendo pagos desorbitados por las herramientas de descifrado, así como para no difundir los datos confidenciales robados durante el ataque informático. Advertían expresamente a las víctimas de que habría consecuencias si avisaban a la policía, publicando los datos robados.

Ya en octubre de 2021, investigadores de la Gendarmería Nacional Francesa y del FBI de Estados Unidos, junto con especialistas de Europol e Interpol se desplazaron a Ucrania para desarrollar una investigación conjunta con la Policía Nacional ucraniana, que se saldó con la detención de dos de los principales miembros del grupo criminal.